- Главная

- Рефераты

- Информационная безопасность

- Реферат на тему: Эволюция кибератак

Реферат на тему: Эволюция кибератак

- 27105 символов

- 15 страниц

Цель работы

Целью работы является исследование и систематизация изменений в методах кибератак за последние десятилетия, а также оценка воздействия новых технологий на эти изменения, с акцентом на исторические примеры кибератак и их последствия для организаций и государств.

Основная идея

Эволюция кибератак представляет собой динамичный процесс, который отражает изменения в технологиях и методах, используемых злоумышленниками. В данной работе будет проанализировано, как новые технологии, такие как искусственный интеллект, облачные вычисления и интернет вещей, влияют на развитие киберугроз и как злоумышленники адаптируют свои методы в ответ на изменения в кибербезопасности.

Проблема

Современные кибератаки становятся все более сложными и разнообразными, что создает серьезные вызовы для организаций и государственных структур. Проблема заключается в том, что злоумышленники постоянно адаптируют свои методы, используя новые технологии, что затрудняет защиту от киберугроз. Это требует от организаций постоянного обновления своих стратегий кибербезопасности и понимания эволюции угроз.

Актуальность

Актуальность темы кибератак возрастает с каждым годом, так как количество инцидентов в области кибербезопасности растет, а последствия этих атак могут быть катастрофическими для бизнеса и государства. В условиях быстрого развития технологий важно понимать, как изменения в методах кибератак влияют на безопасность и какие меры можно предпринять для защиты.

Задачи

- 1. Исследовать изменения в методах кибератак за последние десятилетия.

- 2. Анализировать влияние новых технологий на развитие киберугроз.

- 3. Рассмотреть исторические примеры кибератак и их последствия для организаций и государств.

- 4. Систематизировать информацию о современных методах защиты от кибератак.

Глава 1. Историческое развитие методов кибератак

В этой главе был рассмотрен исторический контекст развития методов кибератак. Мы проанализировали первые случаи кибератак и их особенности, а также эволюцию методов злоумышленников в 20 веке. Обсуждение ключевых примеров кибератак и их последствия для организаций и государств дало представление о важности кибербезопасности. Таким образом, глава подчеркивает необходимость изучения истории кибератак для лучшего понимания текущих угроз. В результате, мы можем видеть, как изменения в методах атак влияют на современные практики киберзащиты.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Глава 2. Влияние современных технологий на киберугрозы

В данной главе было проанализировано влияние современных технологий на киберугрозы. Мы рассмотрели использование искусственного интеллекта в кибератаках, роль облачных технологий и угрозы, связанные с интернетом вещей. Эти аспекты подчеркивают, как новые технологии изменяют ландшафт кибербезопасности. В результате, организации должны учитывать эти изменения при разработке стратегий защиты. Глава демонстрирует необходимость адаптации киберзащиты к постоянно меняющимся условиям технологической среды.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Глава 3. Современные стратегии защиты и перспективы

В этой главе были рассмотрены современные стратегии защиты от кибератак и их перспективы. Мы проанализировали текущие методы защиты и их эффективность в условиях современных угроз. Обсуждение будущего кибербезопасности подчеркивает важность интеграции новых технологий и постоянного обучения. Рекомендации для организаций и государств акцентируют внимание на необходимости проактивного подхода к киберзащите. Таким образом, глава завершает анализ эволюции кибератак и подчеркивает важность адаптации к новым вызовам.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Заключение

Для решения проблемы кибератак организациям и государствам необходимо внедрять многоуровневые системы защиты и активно обучать сотрудников кибербезопасности. Рекомендуется интеграция новых технологий, таких как машинное обучение, для предсказания и предотвращения атак. Важно также проводить регулярные оценки уязвимостей и тестирование систем безопасности. Создание культуры кибербезопасности в организациях поможет повысить осведомленность сотрудников о потенциальных угрозах. В целом, проактивный подход и готовность к изменениям в киберугрозах являются ключевыми для успешной защиты.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

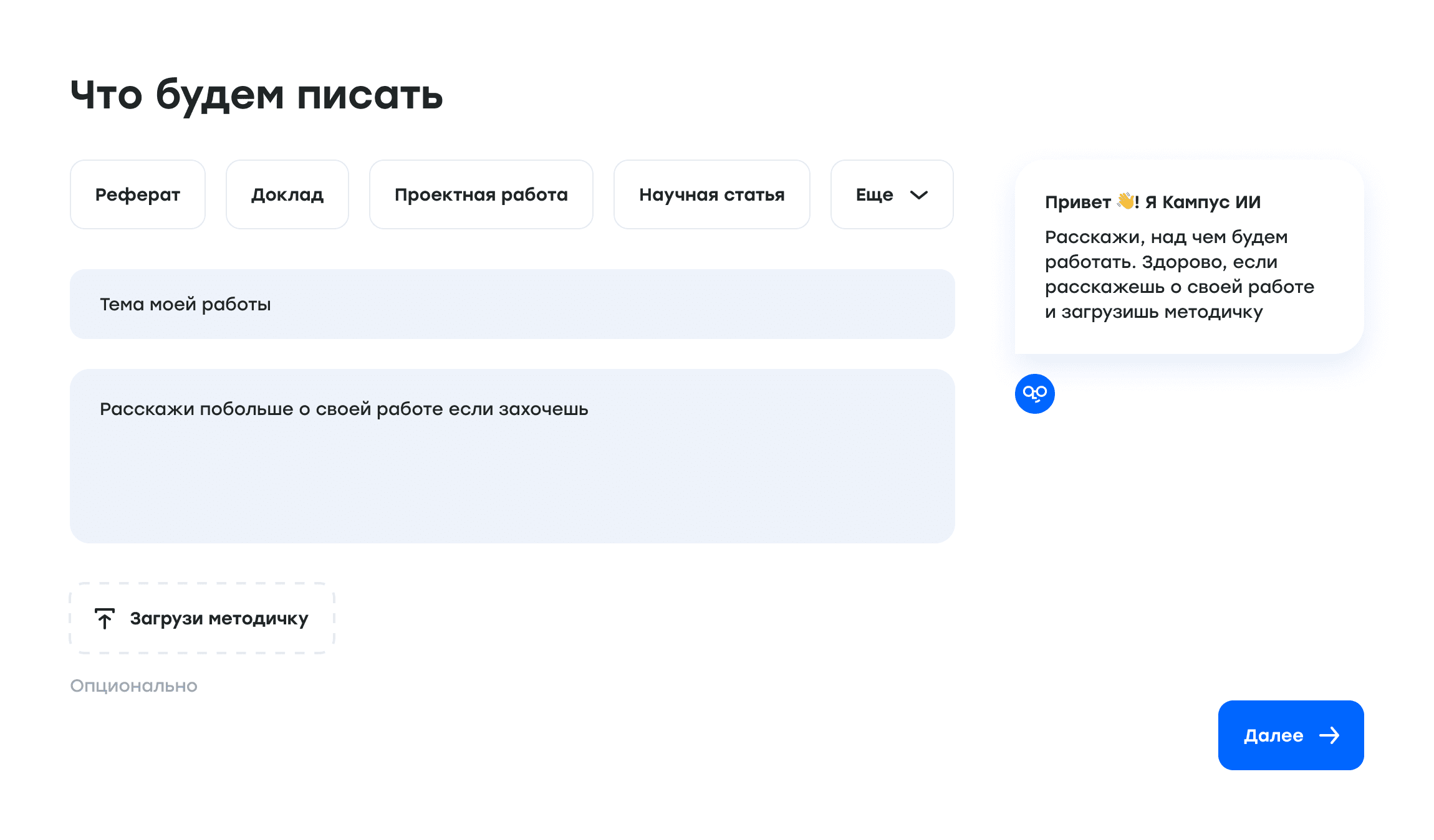

Уникальный реферат за 5 минут с актуальными источниками!

Укажи тему

Проверь содержание

Утверди источники

Работа готова!

Как написать реферат с Кампус за 5 минут

Шаг 1

Вписываешь тему

От этого нейросеть будет отталкиваться и формировать последующие шаги

Примеры рефератов по информационной безопасности

Реферат на тему: Безопасность данных

Безопасность данных. В условиях стремительного развития информационных технологий и увеличения объемов обрабатываемой информации, вопросы защиты данных становятся особенно актуальными. Реферат будет охватывать основные аспекты безопасности данных, включая угрозы, методы защиты, законодательные инициативы и лучшие практики в этой области.20216 символов

10 страниц

Информационная безопасность

92% уникальности

Реферат на тему: Безопасность криптовалют

Безопасность криптовалют. В работе будет рассмотрено множество аспектов, связанных с защитой цифровых активов, включая уязвимости, методы защиты и влияние технологий на безопасность. Также будет проанализирована роль криптографических методов в обеспечении безопасности транзакций и хранения данных. Реферат будет оформлен в соответствии с установленными стандартами.17729 символов

10 страниц

Информационная безопасность

91% уникальности

Реферат на тему: Оптимизация процессов защиты информации в локальной сети предприятия с использованием Infowatch Traffic Monitor

27405 символов

15 страниц

Информационная безопасность

86% уникальности

Реферат на тему: Указ Президента РФ от 22.12.2017 № 620 о совершенствовании государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы РФ

18290 символов

10 страниц

Информационная безопасность

99% уникальности

Реферат на тему: Проверка информации в интернете на наличие угроз и уязвимостей

24000 символов

12 страниц

Информационная безопасность

95% уникальности

Реферат на тему: Актуальность проблемы информационной безопасности в образовательных учреждениях

21696 символов

12 страниц

Информационная безопасность

94% уникальности

Не только рефераты

ИИ для любых учебных целей

Научит решать задачи

Подберет источники и поможет с написанием учебной работы

Исправит ошибки в решении

Поможет в подготовке к экзаменам

Библиотека с готовыми решениями

Свыше 1 млн. решенных задач

Больше 150 предметов

Все задачи решены и проверены преподавателями

Ежедневно пополняем базу

Бесплатно

0 p.

Бесплатная AI каждый день

Бесплатное содержание текстовой работы

Кирилл

СПбАУ

Обычный онлайн бот, как и подобные по типу open ai. Со сложными рефератами не справляется, но на вопросы вроде правильно отвечает. Так что 50/50

Светлана

РАНХиГС

Нейросеть помогла написать реферат по политическим теориям, получила высокую оценку! Много интересных и актуальных примеров.

Виктория

ИГУ

Отличный инструмент для быстрого поиска информации. Реферат по эвакуации на объектах защитили на "отлично".

Айрат

КАЗГЮУ

Экономит время при подготовке докладов, рефератов и прочего. Но нужно следить за содержанием.

Денис

РУДН

Я считаю, что нейросети для академических задач - это будущее! Мой реферат получился глубоким и всесторонним благодаря помощи искусственного интеллекта. Однако, не забывайте про факт-чекинг

Мария

СПбГУАП

Супер инструмент! Нейросеть помогла подготовить качественный реферат по криминалистике, много полезных источников и примеров.