- Главная

- Рефераты

- Информационные технологии

- Реферат на тему: Компьютерные вирусы: исто...

Реферат на тему: Компьютерные вирусы: история развития и будущее угроз

- 22692 символа

- 12 страниц

Цель работы

Целью реферата является достижение следующих конкретных результатов: 1. Проследить историческую эволюцию компьютерных вирусов, выделив ключевые этапы (1980-е: эксперименты, 1990-е: макро-вирусы и полиморфизм, 2000-е: ботнеты и коммерческое вредоносное ПО, 2010-е: шифровальщики и целевые атаки) и их характерные черты. 2. Выявить и проанализировать основные технологические принципы работы различных классов вредоносных программ и соответствующие методы защиты на каждом этапе. 3. Спрогнозировать будущие угрозы на основе текущих тенденций (использование искусственного интеллекта злоумышленниками, атаки на цепочки поставок ПО, уязвимости Интернета Вещей, эксплуатация облачной инфраструктуры, угрозы для критической информационной инфраструктуры) и оценить потенциальную уязвимость цифровой среды.

Основная идея

Идея реферата заключается в исследовании диалектической связи между развитием компьютерных вирусов и эволюцией методов защиты. Анализируя ключевые исторические этапы – от первых примитивных вирусов до современных сложных киберугроз (вымогателей, APT) – и параллельное развитие антивирусных технологий, работа стремится выявить закономерности этой 'гонки вооружений'. На основе выявленных тенденций и анализа современных уязвимостей (IoT, облака, ИИ) реферат прогнозирует наиболее вероятные и опасные векторы кибератак будущего, подчеркивая необходимость опережающего развития систем безопасности.

Проблема

Проблема исследования заключается в непрерывном характере 'гонки вооружений' между создателями вредоносного программного обеспечения и разработчиками систем защиты. Несмотря на постоянное совершенствование антивирусных технологий, эволюция компьютерных вирусов демонстрирует адаптивность и усложнение, что приводит к возникновению новых форм киберугроз, способных обходить существующие средства безопасности. Эта динамическая взаимозависимость создает постоянные вызовы для обеспечения устойчивости цифровой инфраструктуры и защиты критически важных данных.

Актуальность

Актуальность темы обусловлена катастрофическим ростом количества и сложности кибератак в условиях повсеместной цифровизации. Современные вирусы представляют системную угрозу для: * Критической инфраструктуры (энергетика, транспорт) * Финансовых систем (банки, криптобиржи) Персональных данных миллионов пользователей Эскалация угроз требует глубокого исторического анализа для понимания закономерностей их развития и прогнозирования будущих рисков, особенно в контексте новых технологий (ИИ, IoT, квантовые вычисления). Реферат актуален как систематизация знаний для специалистов по безопасности и учебный материал для студентов IT-специальностей.

Задачи

- 1. Проследить историческую эволюцию компьютерных вирусов

- 2. Выявить и проанализировать основные технологические принципы работы различных классов вредоносных программ и соответствующие методы защиты

- 3. Спрогнозировать будущие угрозы на основе текущих тенденций и оценить потенциальную уязвимость цифровой среды

- 4. Сгенерировать структуру реферата

- 5. Написать реферат по заданной теме с учетом цели и идеи

- 6. Отформатировать текст согласно требованиям

- 7. Проверить работу на уникальность и соответствие стандартам оформления

- 8. Предоставить готовый реферат в требуемом формате

- 9. Обеспечить соответствие объему в 7 страниц

- 10. Учесть специфику предмета

- 11. Соблюсти академический стиль написания

- 12. Использовать достоверные источники информации

- 13. Обеспечить логическую связность всех разделов

- 14. Подготовить список литературы

- 15. Включить выводы по каждому разделу и общий вывод

- 16. Уделить внимание практической значимости исследования

- 17. Сформулировать рекомендации по противодействию будущим угрозам

- 18. Проанализировать эффективность современных методов защиты

- 19. Рассмотреть правовые аспекты борьбы с компьютерными вирусами

- 20. Исследовать социальные последствия распространения вредоносных программ

- 21. Оценить экономический ущерб от кибератак

- 22. Предложить меры по повышению киберграмотности пользователей

- 23. Изучить роль международного сотрудничества в противодействии киберугрозам

- 24. Рассмотреть этические проблемы создания и распространения вирусов

- 25. Проанализировать тенденции развития вредоносного ПО в контексте цифровизации общества

- 26. Исследовать взаимосвязь между развитием технологий и усложнением киберугроз

- 27. Оценить перспективы использования искусственного интеллекта в системах защиты

- 28. Рассмотреть влияние пандемии COVID -19 на киберпреступность

- 29. Изучить особенности защиты мобильных устройств от вредоносных программ

- 30. Проанализировать риски, связанные с криптовалютами и блокчейн -технологиями

- 31. Рассмотреть проблемы безопасности в сетях 5G

- 32. Исследовать уязвимости облачных сервисов

- 33. Проанализировать атаки на промышленные системы и SCADA

- 34. Оценить угрозы для интернета вещей (IoT)

- 35. Рассмотреть методы социальной инженерии в распространении вирусов

- 36. Изучить феномен государственного спонсирования кибератак

- 37. Проанализировать рынок кибероружия

- 38. Оценить эффективность законодательных мер борьбы с киберпреступностью

- 39. Сравнить подходы к кибербезопасности в разных странах

- 40. Рассмотреть роль открытого исходного кода в безопасности ПО

- 41. Исследовать психологические аспекты поведения жертв кибератак

- 42. Проанализировать тенденции в области биометрической защиты

- 43. Оценить перспективы квантовых вычислений для криптографии и безопасности

- 44. Рассмотреть проблемы защиты персональных данных в цифровую эпоху

- 45. Изучить влияние больших данных на кибербезопасность

- 46. Проанализировать роль человеческого фактора в успешности кибератак

- 47. Оценить эффективность систем Security Information and Event Management (SIEM)

- 48. Рассмотреть принципы Zero Trust архитектуры

- 49. Исследовать применение машинного обучения для обнаружения аномалий

- 50. Проанализировать развитие рынка киберстрахования

- 51. Рассмотреть практики DevSecOps в обеспечении безопасности ПО

- 52. Изучить методы пентестинга и этичного хакинга

- 53. Оценить перспективы стандартов безопасности типа ISO 27001

- 54. Рассмотреть проблемы анонимности в интернете и их связь с киберпреступностью

- 55. Исследовать феномен Ransomware -as -a -Service (RaaS)

- 56. Проанализировать тенденции в области фишинговых атак

- 57. Оценить угрозы глубоких подделок (deepfakes)

- 58. Рассмотреть безопасность умных городов

- 59. Изучить уязвимости в системах автоматического управления транспортом

- 60. Проанализировать риски, связанные с медицинскими IoT -устройствами

- 61. Оценить перспективы постквантовой криптографии

- 62. Рассмотреть проблемы безопасности в метавселенных

Глава 1. Исторические вехи в развитии вредоносного программного обеспечения

В данной главе был проведен анализ ключевых этапов развития компьютерных вирусов, начиная с первых экспериментальных образцов 1980-х годов. Рассмотрены характерные черты каждого периода: от примитивных загрузочных вирусов до сложных целевых атак современности. Особое внимание уделено факторам, способствовавшим эволюции угроз, включая распространение интернета и коммерциализацию киберпреступности. Результатом стало систематизированное представление исторической динамики вредоносного ПО как фундамента для понимания современных вызовов безопасности.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Глава 2. Технологическая эволюция вирусов и противодействующих систем

В этой главе проведен сравнительный анализ технологий вредоносных программ и эволюции средств защиты. Детально рассмотрены механизмы полиморфизма, руткит-технологий и эксплойт-китов в вирусах, а также ответные разработки в области эвристического анализа и песочниц. Особое внимание уделено сдвигу парадигмы от реактивных к превентивным системам безопасности. Результатом стало понимание технологических аспектов 'гонки вооружений' в киберпространстве.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Глава 3. Прогнозирование новых угроз в цифровой среде

В заключительной главе осуществлен прогноз развития киберугроз на основе анализа современных тенденций. Исследованы риски, связанные с интернетом вещей, облачными вычислениями и системами ИИ, а также потенциальное воздействие квантовых технологий на криптографическую защиту. Особое внимание уделено комплексным угрозам для критической инфраструктуры. Результатом стала систематизация потенциальных векторов атак и уязвимостей будущего.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Заключение

Решение

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Уникальный реферат за 5 минут с актуальными источниками!

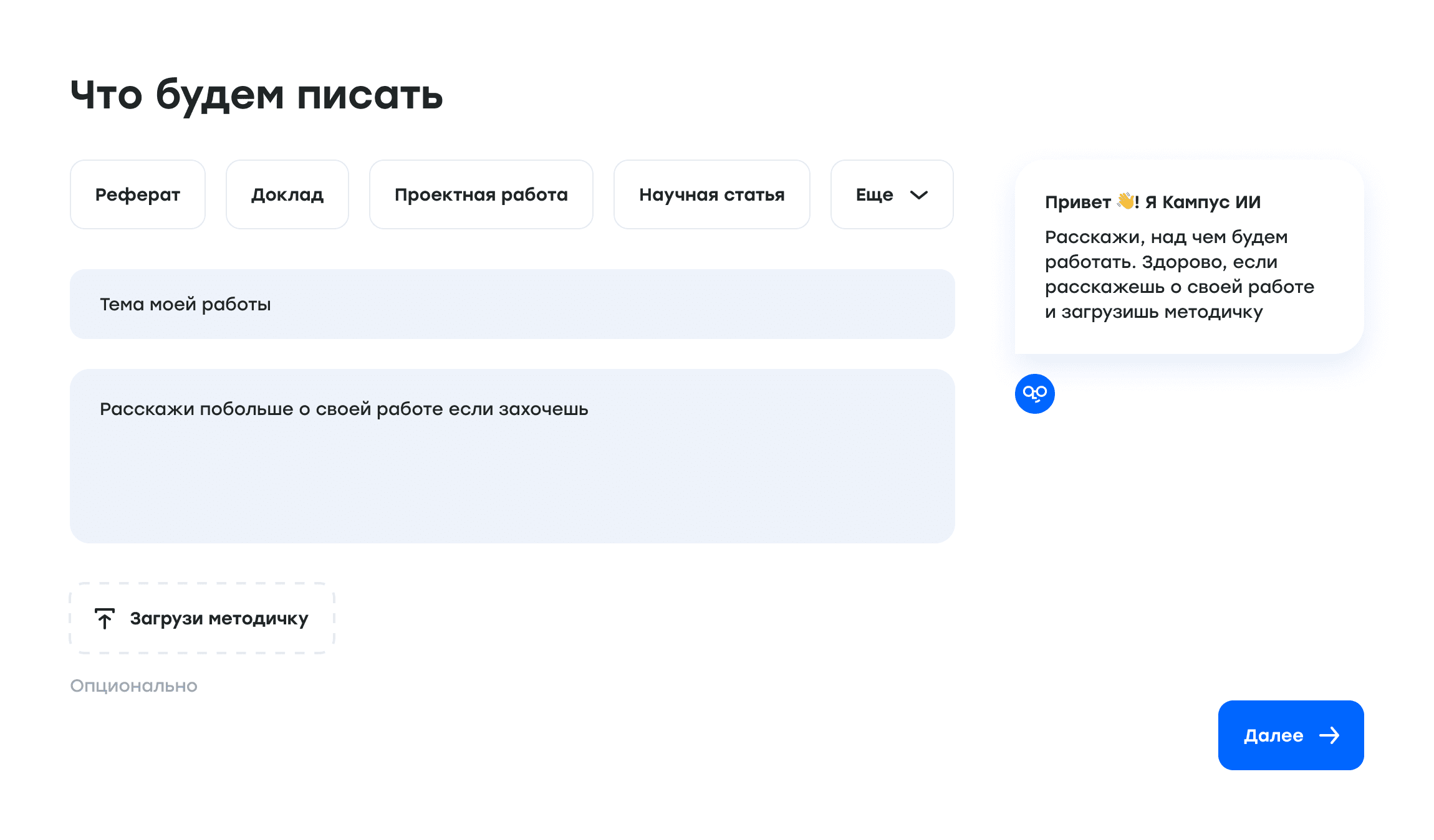

Укажи тему

Проверь содержание

Утверди источники

Работа готова!

Как написать реферат с Кампус за 5 минут

Шаг 1

Вписываешь тему

От этого нейросеть будет отталкиваться и формировать последующие шаги

Примеры рефератов по информационным технологиям

Реферат на тему: Государственные системы защиты информации. ГСЗИ РФ, технические комиссии, межотраслевые советы и отраслевые советы

27860 символов

14 страниц

Информационные технологии

82% уникальности

Реферат на тему: Цифровые технологии в лёгкой промышленности

21945 символов

11 страниц

Информационные технологии

96% уникальности

Реферат на тему: Информационные технологии в производственном процессе в отрасли беспилотных авиационных систем БАС.

19470 символов

10 страниц

Информационные технологии

99% уникальности

Реферат на тему: Особенности основных видов информации как объектов обеспечения безопасности

24765 символов

13 страниц

Информационные технологии

97% уникальности

Реферат на тему: Разработка ИТ-решений реинжиниринга процесса взаимодействия 1С колледж с информационными системами электронная зачетная книжка с целью повышения эффективности управления в сфере профессионального образования

30855 символов

17 страниц

Информационные технологии

84% уникальности

Реферат на тему: Разработка участка оптической мультисервисной транспортной сети

26012 символа

14 страниц

Информационные технологии

94% уникальности

Не только рефераты

ИИ для любых учебных целей

Научит решать задачи

Подберет источники и поможет с написанием учебной работы

Исправит ошибки в решении

Поможет в подготовке к экзаменам

Библиотека с готовыми решениями

Свыше 1 млн. решенных задач

Больше 150 предметов

Все задачи решены и проверены преподавателями

Ежедневно пополняем базу

Бесплатно

0 p.

Бесплатная AI каждый день

Бесплатное содержание текстовой работы

Даша

Военмех

Нейросеть просто спасла меня! Нужно было упростить кучу сложных текстов для реферата. Я в восторге, всё так понятно стало! 🌟

Александр

МЧС Академия

Нейросеть помогла собрать реферат по профилактике пожаров. Информация актуальная и понятная, преподаватель отметил.

Алёна

СибГУ

Нейросеть просто незаменима для студентов! Использую её для подготовки рефератов и докладов. Работает быстро и эффективно. Рекомендую всем!

Егор

МГТУ

После этого бота понял, что живу в офигенное время! Не надо напрягаться и тратить кучу времени на рефераты, или заказывать не пойми у кого эти работы. Есть искусственный интеллект, который быстро и четко генерит любой ответ. Круто!

Анна

СПбГУ

Благодаря этой нейросети я смогла придумать уникальное и запоминающееся название для своего реферата.

Алексей

СПбГЭУ

Использование нейросети для написания реферата по культурологии значительно облегчило мой учебный процесс. Система предоставила глубокий анализ темы, учитывая исторические и культурные контексты. Однако, полагаться на нейросеть полностью не стоит, важно добавить собственное видение и критический анализ.