- Главная

- Рефераты

- Информационная безопасность

- Реферат на тему: Опасный и запрещенный кон...

Реферат на тему: Опасный и запрещенный контент: способы распознавания и защиты

- 21582 символа

- 11 страниц

Цель работы

Целью данного реферата является анализ современных методов распознавания опасного и запрещенного контента, а также разработка рекомендаций по мерам защиты пользователей от негативного воздействия, с учетом правовых и этических аспектов.

Основная идея

Современное общество сталкивается с угрозами, связанными с опасным и запрещенным контентом, который может негативно влиять на пользователей и общество в целом. Поэтому важно разработать эффективные способы распознавания и защиты от такого контента, используя современные технологии и правовые механизмы.

Проблема

Современное общество сталкивается с растущей угрозой опасного и запрещенного контента, который может негативно влиять на психическое здоровье пользователей, формировать дезинформацию и способствовать насилию. Эта проблема требует комплексного подхода к распознаванию и фильтрации такого контента, чтобы минимизировать его влияние на общество.

Актуальность

Актуальность темы обусловлена увеличением объема информации в интернете и распространением опасного контента, который может угрожать безопасности пользователей и целостности общества. В условиях цифровизации важно разработать эффективные методы распознавания и защиты от такого контента, учитывая современные технологии и правовые нормы.

Задачи

- 1. Определить понятие опасного и запрещенного контента и его классификацию.

- 2. Изучить современные методы и технологии распознавания опасного контента, включая алгоритмы машинного обучения и фильтрацию.

- 3. Анализировать правовые и этические аспекты защиты пользователей от негативного воздействия опасного контента.

- 4. Разработать рекомендации по улучшению методов защиты пользователей от опасного и запрещенного контента.

Глава 1. Теоретические основы и влияние опасного контента

В данной главе мы рассмотрели теоретические основы опасного и запрещенного контента, определив его понятие и классификацию. Мы также проанализировали влияние этого контента на пользователей и общество, что позволило выявить его потенциальные угрозы. Кроме того, был проведен анализ существующих угроз и их масштабов, что подчеркивает актуальность проблемы. Все эти аспекты формируют базу для понимания необходимости разработки методов распознавания и защиты. Таким образом, первая глава обеспечивает необходимую теоретическую основу для перехода к практическим аспектам распознавания опасного контента.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Глава 2. Методы распознавания и меры защиты

В этой главе мы рассмотрели современные методы распознавания опасного контента, включая технологии и алгоритмы, используемые для их фильтрации. Мы также проанализировали правовые и этические аспекты, связанные с защитой пользователей от негативного воздействия. Это позволило выявить необходимость соблюдения норм и стандартов в процессе распознавания контента. Кроме того, были предложены рекомендации по улучшению методов защиты пользователей. Таким образом, вторая глава предоставляет практические инструменты и подходы для решения проблемы опасного контента.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

Заключение

Для решения проблемы опасного и запрещенного контента необходимо разработать комплексный подход, включающий как технологические, так и правовые меры. Рекомендуется улучшить алгоритмы машинного обучения для повышения их точности и эффективности в распознавании опасного контента. Также важно обеспечить соблюдение правовых норм и этических стандартов в процессе фильтрации информации. Образовательные программы для пользователей могут помочь повысить их осведомленность о рисках, связанных с опасным контентом. Внедрение предложенных рекомендаций позволит создать более безопасное цифровое пространство для всех пользователей.

Aaaaaaaaa aaaaaaaaa aaaaaaaa

Aaaaaaaaa

Aaaaaaaaa aaaaaaaa aa aaaaaaa aaaaaaaa, aaaaaaaaaa a aaaaaaa aaaaaa aaaaaaaaaaaaa, a aaaaaaaa a aaaaaa aaaaaaaaaa.

Aaaaaaaaa

Aaa aaaaaaaa aaaaaaaaaa a aaaaaaaaaa a aaaaaaaaa aaaaaa №125-Aa «Aa aaaaaaa aaa a a», a aaaaa aaaaaaaaaa-aaaaaaaaa aaaaaaaaaa aaaaaaaaa.

Aaaaaaaaa

Aaaaaaaa aaaaaaa aaaaaaaa aa aaaaaaaaaa aaaaaaaaa, a aa aa aaaaaaaaaa aaaaaaaa a aaaaaa aaaa aaaa.

Aaaaaaaaa

Aaaaaaaaaa aa aaa aaaaaaaaa, a aaa aaaaaaaaaa aaa, a aaaaaaaaaa, aaaaaa aaaaaa a aaaaaa.

Aaaaaa-aaaaaaaaaaa aaaaaa

Aaaaaaaaaa aa aaaaa aaaaaaaaaa aaaaaaaaa, a a aaaaaa, aaaaa aaaaaaaa aaaaaaaaa aaaaaaaaa, a aaaaaaaa a aaaaaaa aaaaaaaa.

Aaaaa aaaaaaaa aaaaaaaaa

- Aaaaaaaaaa aaaaaa aaaaaa aaaaaaaaa (aaaaaaaaaaaa);

- Aaaaaaaaaa aaaaaa aaaaaa aa aaaaaa aaaaaa (aaaaaaa, Aaaaaa aaaaaa aaaaaa aaaaaaaaaa aaaaaaaaa);

- Aaaaaaaa aaa aaaaaaaa, aaaaaaaa (aa 10 a aaaaa 10 aaa) aaaaaa a aaaaaaaaa aaaaaaaaa;

- Aaaaaaaa aaaaaaaaa aaaaaaaaa (aa a aaaaaa a aaaaaaaaa, aaaaaaaaa aaa a a.a.);

🔒

Нравится работа?

Жми «Открыть» — и она твоя!

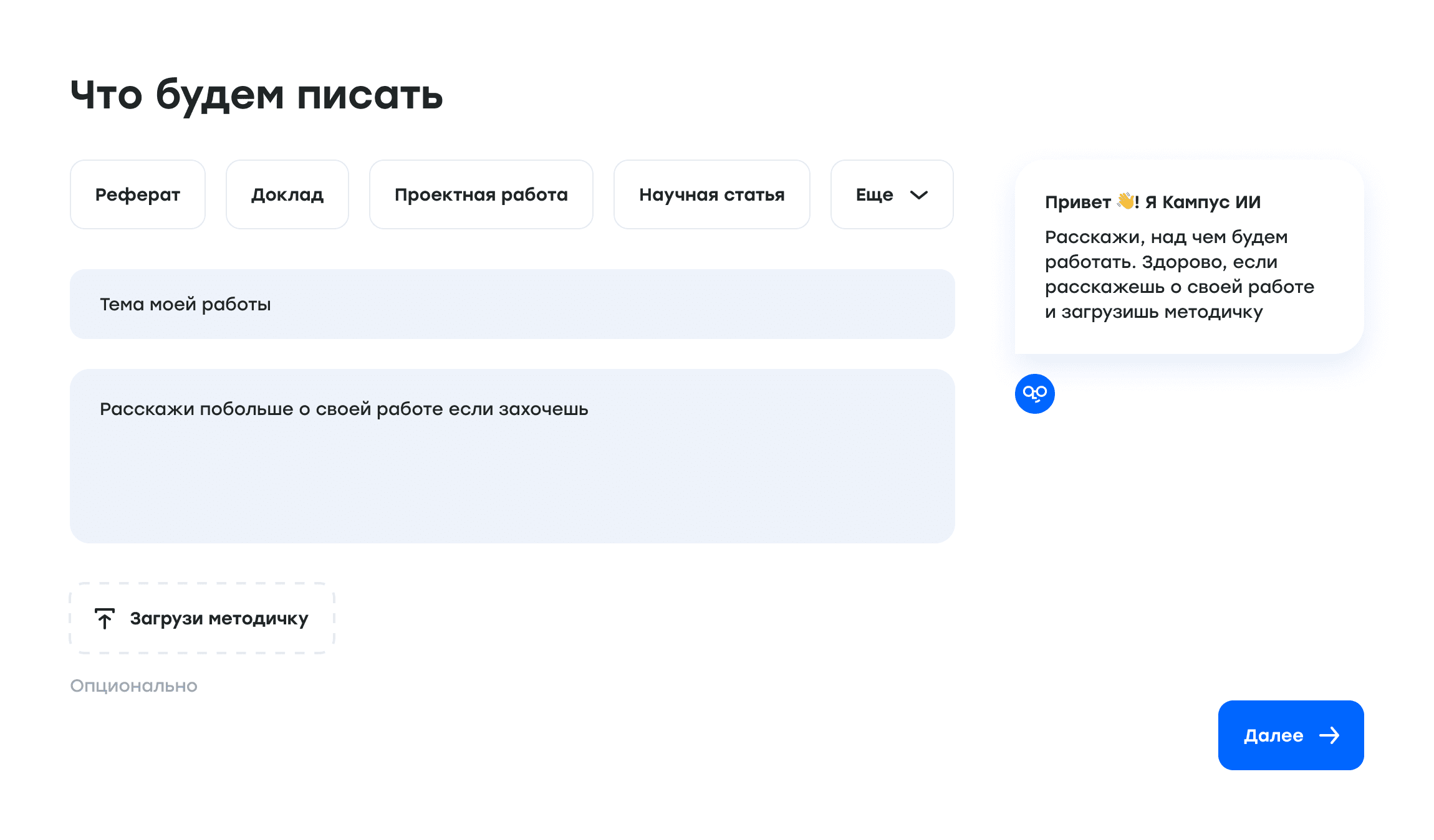

Уникальный реферат за 5 минут с актуальными источниками!

Укажи тему

Проверь содержание

Утверди источники

Работа готова!

Как написать реферат с Кампус за 5 минут

Шаг 1

Вписываешь тему

От этого нейросеть будет отталкиваться и формировать последующие шаги

Примеры рефератов по информационной безопасности

Реферат на тему: Роль киберугроз в экономической безопасности. Экономические последствия крупных кибератак на бизнес и инфраструктуру

25155 символов

13 страниц

Информационная безопасность

98% уникальности

Реферат на тему: Основные направления деятельности по повышению уровня цифровой грамотности населения как способ борьбы с киберпреступностью в РФ.

30336 символов

16 страниц

Информационная безопасность

99% уникальности

Реферат на тему: Использование видеоаналитики и искусственного интеллекта в охране промышленных объектов

29792 символа

16 страниц

Информационная безопасность

100% уникальности

Реферат на тему: Разработка модели защиты информационных систем от комплексных деструктивных атак

25340 символов

14 страниц

Информационная безопасность

100% уникальности

Реферат на тему: Сущность и содержание информационной безопасности

18970 символов

10 страниц

Информационная безопасность

100% уникальности

Реферат на тему: Порядок получения, учета, ввода в эксплуатацию, вывода из эксплуатации и уничтожения средств криптографической защиты информации в РФ

25220 символов

13 страниц

Информационная безопасность

81% уникальности

Не только рефераты

ИИ для любых учебных целей

Научит решать задачи

Подберет источники и поможет с написанием учебной работы

Исправит ошибки в решении

Поможет в подготовке к экзаменам

Библиотека с готовыми решениями

Свыше 1 млн. решенных задач

Больше 150 предметов

Все задачи решены и проверены преподавателями

Ежедневно пополняем базу

Бесплатно

0 p.

Бесплатная AI каждый день

Бесплатное содержание текстовой работы

Игорь

СГА

Нейросеть сэкономила время на поиски данных. Подготовил реферат по оценке пожарных рисков, получил хорошую оценку!

Дарья

НГЛУ

Нейросеть оказалась полезной для реферата по социальной мобильности. Все грамотно и по существу, рекомендую!

Ольга

КФУ

С помощью нейросети удалось сэкономить время и написать качественный реферат по управлению проектами. Преподаватель остался доволен.

Виктория

СПГУ

Нейросеть помогла мне подобрать материалы для реферата по культурологии, но я заметила, что без дополнительной проверки и редактирования некоторая информация может быть неточной. Рекомендую использовать такие инструменты как вспомогательные.

Дмитрий

РЭУ им. Г. В. Плеханова

Для реферата по стратегическому менеджменту нейросеть предоставила много полезного материала. Очень доволен результатом.

Федор

РГСУ

Спасибо всей команде сервиса! Искал, где заказать реферата по информатике, нашел этого бота. Генератор написал четкий план работы, а профи с этого сайта помог с дальнейшим написание. Намного лучше подобных сервисов.